A Segurança da Informação para sua empresa você encontra aqui

A M2Connect atende todos os modelos de negócio com implantação eficiente de produtos e suporte ágil ao cliente.

A M2Connect é especialista em Segurança da Informação

São 12 soluções personalizadas, planejadas com base no diagnóstico da sua empresa

Suporte Especializado em Segurança da Informação

Suporte Especializado em Segurança da Informação:

Conformidade e Governança em Segurança da Informação

Garantia de que as práticas de segurança da informação estão alinhadas com os requisitos legais, regulatórios e de conformidade específicos da indústria, bem como com padrões reconhecidos internacionalmente.

Criptografia e Proteção de Dados

Implementação de algoritmos de criptografia e técnicas de proteção de dados para garantir a confidencialidade e integridade das informações armazenadas e transmitidas.

Resposta a Incidentes e Recuperação de Desastres

Identificação, avaliação e mitigação de riscos relacionados à segurança da informação, incluindo análise de impacto e definição de estratégias para lidar com ameaças potenciais.

Educação e Conscientização em Segurança Cibernética

Treinamento e sensibilização dos colaboradores sobre boas práticas de segurança, incluindo o reconhecimento de ameaças, uso seguro de tecnologias e proteção de informações confidenciais.

Gerenciamento de Riscos de Segurança da Informação

Identificação, avaliação e mitigação de riscos relacionados à segurança da informação, incluindo análise de impacto e definição de estratégias para lidar com ameaças potenciais.

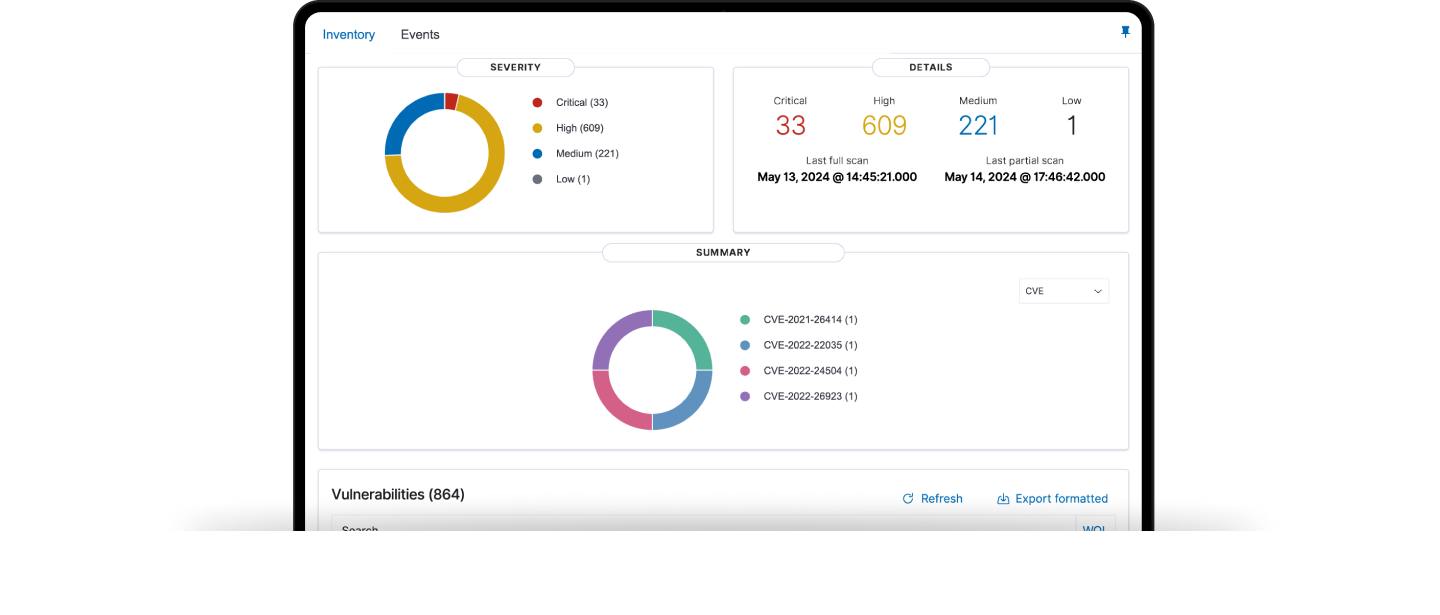

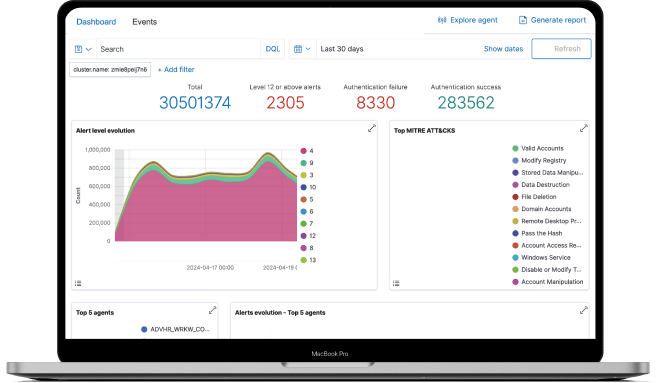

Monitoramento de Segurança em Tempo Real

Utilização de ferramentas e técnicas para detectar atividades suspeitas ou maliciosas em tempo real, permitindo uma resposta rápida a possíveis incidentes de segurança.

Gestão de Identidade e Acesso (IAM – Identity and Access Management)

Implementação de políticas e tecnologias para controlar o acesso a recursos digitais, garantindo que apenas usuários autorizados possam interagir com sistemas e dados sensíveis.

Testes de Intrusão (Penetration Testing)

Simulação controlada de ataques cibernéticos para avaliar a eficácia das defesas de uma organização e identificar pontos fracos que possam ser explorados por invasores.

Auditoria de Segurança da Informação

Avaliação abrangente dos sistemas, redes e políticas de segurança para identificar vulnerabilidades e garantir conformidade com os padrões regulatórios.

Fale conosco agora mesmo

Preencha os dados e conte com uma solução personalizada de segurança da informação na sua empresa

Conteúdos Recentes

Leia nossos artigos e conheça tudo sobre a segurança da informação